�������Ϣ���簲ȫ��״�������ʩ̽�ֿ��ⱨ��

�鿴���� �������� ������ ���ⱨ�� ��ȡ���� �����ָ�� ���Ľ��ؼ��Ű� ���ķ���| ������⣺ | �������Ϣ���簲ȫ��״�������ʩ̽�ֿ��ⱨ�� | ||

| ���ⱨ����棺 |  |

||

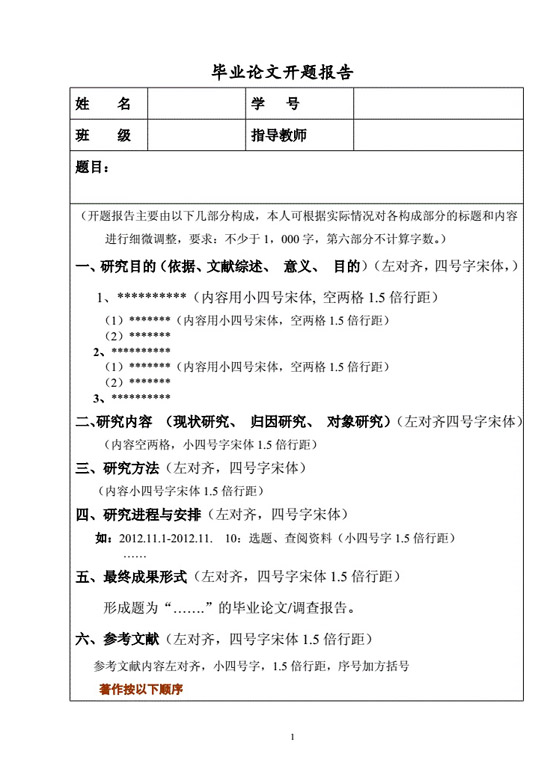

| ���ⱨ����дҪ�� | ���ⱨ����дҪ�� |

||

| ���ⱨ��ָ���� | ��ȡ���Ŀ��ⱨ�桢���������顢��ҵ���ġ����Ĵ���ָ���������Ϣ���簲ȫ��״�������ʩ̽�ֿ��ⱨ�� |

||

| �о������� | ���������Ϣ���IJ����ƽ���������������������������е�Ӧ��Խ��Խ�㷺�����ⱨ��ͨ���о�������һЩ���棬���Ը��ݼ������Ϣ���簲ȫ��״�������ʩ̽�ֲ�ͬ���о�����;����������ѡ��͵�����ͨ�����о���������������Ͳ��������Ը��õ�˵���������Ϣ���簲ȫ��״�������ʩ̽���о��ı�Ҫ�Ժ����壬Ϊ�������о��춨���õĻ����� |

||

| �о����壺 | �ڵ�ǰȫ��һ�廯�ı����£���չ�����������ԡ���ˣ�ͨ���Լ������Ϣ���簲ȫ��״�������ʩ̽�����������о������Ը��õ��˽�������Ϣ���簲ȫ��״�������ʩ̽�ֵ���״��δ����չ���ƣ�Ϊ�������Ϣ���簲ȫ��״�������ʩ̽�ֵķ�չ�ṩ����֧�ֺ�ʵ��ָ���� |

||

| �������о���״�� | ��Բ�ͬ���о�����;������⣬��Ҫ��Ͼ�����о�����������������Ͳ������ڹ����о���״�о��ṩ�˹��ڷḻ�����ۻ�����ʵ��ָ����Ϊ�������Ϣ���簲ȫ��״�������ʩ̽�ַ�չ�ṩ����Ҫ�IJο����ڹ����о����о����ṩ�˹���ḻ�����ۻ�����ʵ��ָ����Ϊ�������Ϣ���簲ȫ��״�������ʩ̽�ֵķ�չ�ṩ����Ҫ�IJο��� ���� ����д�о����Ļ��ⱨ��ʱ���������о���״��һ���ؼ����֣��˽�������Ϣ���簲ȫ��״�������ʩ̽���о��������Ҫѧ���۵㡢ǰ���о��ɹ������۽����Լ����ڵ�����ͷ�չǰ���� |

||

| ��Ҫ�о����ݣ� | ������˵���������Ϣ���簲ȫ��״�������ʩ̽����Ҫ�о����ݿ��ܰ������¼������棺 �о������Ŀ�꣺��ȷ����о��������Ŀ�ꡣ���磬���������Ϣ���簲ȫ��״�������ʩ̽�֡� ������عˣ��ع˺�������������ڵļ����о���˵��Ϊʲôѡ�����������������о����Լ����о���ǰ�˹����Ĺ����ƽ��� �����ۣ���ϸ˵����ʹ�õľ����о������������ռ���ʹ����Щ���ݣ���ν���ʵ����ƣ��Լ���η�������ȡ��� ʵʩ���̺ͽ������ϸ���������ʵʩ���̣�������������ս�����������ʵ�ʽ������ ���ۣ��ܽ��о�����Ҫ���֣���ǿ����Щ���ֵ�����ͼ�ֵ���� ÿ��������о����ݻ����о��ļ������Ϣ���簲ȫ��״�������ʩ̽�������Ŀ���������ͬ���������ݽ����ο��� |

||

| ����·�ߣ� | ͨ�������С����۷������ܽ��չ���Ȼ�����ʵ�ֵġ������������˽�������Ϣ���簲ȫ��״�������ʩ̽�֣�����о��Ŀ�ѧ�Ժ���Ч�ԡ� |

||

| �������ݣ� | �о����������ҪӰ���֧�����õ����ۻ�ѧ˵����Щ���ۻ�ѧ˵�������Ѿ��õ��㷺�Ͽɺ�Ӧ�õĿ�ѧ���ۣ�Ҳ���������˵�ǰ�����ۻ��˵�� |

||

| ���µ㣺 | ���µ���ָ�о������о��д����ԺͶ����ԵĹ۵㡢������ɹ�����Щ���µ����о�����ĺ��ľ��������������ƶ����������о���չ��ʵ��Ӧ�á���д���ⱨ��ʱ����Ҫ��ȷ˵�����µ�����ݼ���Կ����о�����Ҫ�Ժ����塣��ͨ����Ҫ�����������о���״���������ͷ������Ա�֤�����µ�Ķ����Ժͼ�ֵ���о��ӽǵĴ��¡��о������Ĵ��¡��о��ɹ��Ĵ��¡��о�����Ĵ��¡���Ҫע����ǣ����ⱨ���еĴ��µ㲢��һ���ǵ�һ�ģ�Ҳ�����Ƕ�����µ����ϡ�ͬʱ���ڲ������µ�ʱ����Ҫ��Ͼ�����о����⡢�о��������о��� |

||

| ���������⣺ | �������Ϣ���簲ȫ��״�������ʩ̽���о���Ŀ����������о���ϣ��ͨ���о�����ľ�����������⡣ |

||

| �ɹ���ʽ�� | ��ҵ���Ļ����ķ����� |

||

| ���尲������ȣ�Ԥ�ڴﵽ��Ŀ�꣺ |

��1-2�ܣ�ѡ�⡢���⣻������Ӣ�����ϣ� ��3�ܣ�ȷ��ѡ�⣬�����ռ�������������ϣ��г�������٣�д���ⱨ�棻 ��4�ܣ����п����磻���ݴ��ίԱ���ָ����ʦ������Ŀ��ⱨ�棻 ��5-6�ܣ���ʵ���Ĵ�٣�������ij��壻 ��7�ܣ������ij��壻 ��8�ܣ����б�ҵ�������ڼ�飬д����ҵ���������ܽ ��9-10�ܣ���ɲ��ύ���ĵڶ��壻 ��11�ܣ������ĵڶ��壻 ��12�ܣ���ɲ��ύ���ĵ����壻 ��13-14�ܣ�������ϸ�ڣ���һ���������ģ����壻 ��15�ܣ����������Ĵ����٣����ô������ ��16�ܣ����Ĵ�磻װ�����ġ� |

||

| ������٣� | �������Ϣ���簲ȫ��״�������ʩ̽��Ŀ¼(�ο�) ����ժҪ(�ο�) Ӣ��ժҪAbstract ����Ŀ¼ ��һ�� �������Ϣ���簲ȫ��״�������ʩ̽������/���ۡ�����������1 1.1 �������Ϣ���簲ȫ��״�������ʩ̽���о�������������������2 1.1.1�о���������״����ʷ��չ��������������2 1.1.2�о����ڵ����⡭������������2 1.2 �������Ϣ���簲ȫ��״�������ʩ̽���о����塭������������2 1.2.1 �������塭������������2 1.2.2 ʵ�����塭������������2 1.3 �������Ϣ���簲ȫ��״�������ʩ̽�ֹ������о���״������������2 1.3.1 �����о���״��������������2 1.3.2 �����о���״��������������2 1.4 �������Ϣ���簲ȫ��״�������ʩ̽������������������������2 1.4.1 �����о���״��������������2 1.4.2 �����о���״��������������2 1.5 �������Ϣ���簲ȫ��״�������ʩ̽���о���Ŀ�ĺ����ݡ�������������3 1.5.1 �о�Ŀ�ġ�������������3 1.5.2 �о����ݡ�������������3 1.6 �������Ϣ���簲ȫ��״�������ʩ̽���о��ķ���������·�ߡ�����������3 1.6.1 �о�������������������3 1.6.2 �о�����·�ߡ�������������3 1.7 �������Ϣ���簲ȫ��״�������ʩ̽�������Ĺؼ����⡭������������3 1.8 �������Ϣ���簲ȫ��״�������ʩ̽�ִ�����/���µ㡭������������3 1.9 �������Ϣ���簲ȫ��״�������ʩ̽�ֱ���С�ᡭ������������3 �ڶ��� �������Ϣ���簲ȫ��״�������ʩ̽�ֵĸ���/���������������4 2.1 �������Ϣ���簲ȫ��״�������ʩ̽�ֵĶ��塭������������4 2.2 �������Ϣ���簲ȫ��״�������ʩ̽�ֵ����á�������������4 2.3 �������Ϣ���簲ȫ��״�������ʩ̽�ֵķ�չ���̡�������������5 ������ �������Ϣ���簲ȫ��״�������ʩ̽�ֵĹ���Ҫ�ء�������������6 3.1 �������Ϣ���簲ȫ��״�������ʩ̽�ֵ���ɲ��֡�������������6 3.2 �������Ϣ���簲ȫ��״�������ʩ̽�ֵĹ���ģ�顭������������6 3.3 �������Ϣ���簲ȫ��״�������ʩ̽�ֵ�����֧�֡�������������7 ������ �������Ϣ���簲ȫ��״�������ʩ̽�ֿ����Է��������������� 8 4.1 �������Ϣ���簲ȫ��״�������ʩ̽���г����������������������������� 8 4.2 �������Ϣ���簲ȫ��״�������ʩ̽�ּ��������ԡ�����������������������8 4.3 �������Ϣ���簲ȫ��״�������ʩ̽�ֳɱ�Ч�桭����������������������������8 4.4 �������Ϣ���簲ȫ��״�������ʩ̽�ַ������� ������������������������������8 ������ �������Ϣ���簲ȫ��״�������ʩ̽��ϵͳ�������������������9 5.1 �������Ϣ���簲ȫ��״�������ʩ̽��ϵͳ�������������������������������� 9 5.2 �������Ϣ���簲ȫ��״�������ʩ̽��ϵͳ����������������������������9 5.3 �������Ϣ���簲ȫ��״�������ʩ̽��ϵͳ��ȫ����������������������������10 5.4 ����С�� ������������������������������������10 ������ �������Ϣ���簲ȫ��״�������ʩ̽��ϵͳ�ܹ����/��Ҫ��������������������10 6.1 �������Ϣ���簲ȫ��״�������ʩ̽��ϵͳ����ܹ� ���� �������� 11 6.2 �������Ϣ���簲ȫ��״�������ʩ̽�ֵĴ���ģ����ơ������������� 12 6.3 �������Ϣ���簲ȫ��״�������ʩ̽�ֵĹ���ģ����� ���������������� 13 6.4 ����С�� �������� �������� 13 ������ �������Ϣ���簲ȫ��״�������ʩ̽�ֵ�ϵͳʵ�֡�����������������15 7.1 �������Ϣ���簲ȫ��״�������ʩ̽��ϵͳ����ʵ�֡�������������15 7.2 �������Ϣ���簲ȫ��״�������ʩ̽�ְ�ȫ�ԸĽ�����������������16 7.3 �������Ϣ���簲ȫ��״�������ʩ̽���ȶ��ԸĽ����������������� 16 7.4 �������Ϣ���簲ȫ��״�������ʩ̽�ֱ���С�ᡭ�������������� 16 �ڰ��� �������Ϣ���簲ȫ��״�������ʩ̽��ϵͳ����������������18 8.1 ���Ի�������Է�������������18 8.2 ���Խ�����������������18 8.3 ϵͳ������������������18 �ھ��� �������Ϣ���簲ȫ��״�������ʩ̽���ܽ�����뽨�顭����19 9.1 �о��ɹ��ܽᡭ��������19 9.2 �о�������Ľ�����������20 9.3 δ����չǰ������������21 �ھ��� �������Ϣ���簲ȫ��״�������ʩ̽�ֽ�����չ��/�������������������������23 ��л ������������������������������24 �ο����� ���������������������������� 25 ����ע�� ����������������������������26 ��¼ ��������������������������������27 |

||

| ��Ҫ�ο����ף� | �������Ϣ���簲ȫ��״�������ʩ̽�ֲο����ף����� |

||

| ���������ṹ�� | �������Ϣ���簲ȫ��״�������ʩ̽�����������Ƕ�ijһ��������ļ������Ϣ���簲ȫ��״�������ʩ̽���о���״�ͷ�չ���ƽ����ۺ��ԵĽ��ܺͷ�����ͨ���������¼������棺 |

||

| ԭ���Ժ�ѧ�����ţ� | ����Ӧ��֤ԭ���ԣ����ⳭϮ���������˳ɹ��� |

||

| ����Ҫ�� | ���ݲ�ͬ���͵����ĺ����ɻ��о��������Ҫ�����磬��ҵ���˵����Ҫ����7000-15000�����ң��������о������Ŀ���Ҫ��1��1.2���֣��ṩ�������Ϣ���簲ȫ��״�������ʩ̽����չ�����ķ��� |

||

| ��ʽ���Ű棺 | ����Ӧ��ѭһ���ĸ�ʽҪ�������塢�ֺš��м����Ű�Ҫ������Ӧ�������������ߡ�ժҪ���ؼ��ʡ����ġ��ο����Ȳ��֣���������Ҫ���Ӹ�¼����л���ṩ�������Ϣ���簲ȫ��״�������ʩ̽���Ű�ķ��� |

||

| ����˵���� | һ��ѧУҪ��֪����ά��30%�ڣ�ѧλ���IJ��ظ����ϸ�����Ҳ�ṩ�������Ϣ���簲ȫ��״�������ʩ̽�ֲ���ָ������ |

||

| ��ؿ��⣺ | |||

| ��һƪ������ϵͳ���簲ȫ�������ƺ�ʵ�ֿ��ⱨ�� ��һƪ������SpringBooti��ܵ�ͣ��������ϵͳ���ϵ�ҵ���Դ��+���ⱨ��+����+ϵͳ����+���ָ�������ⱨ�� |

|||